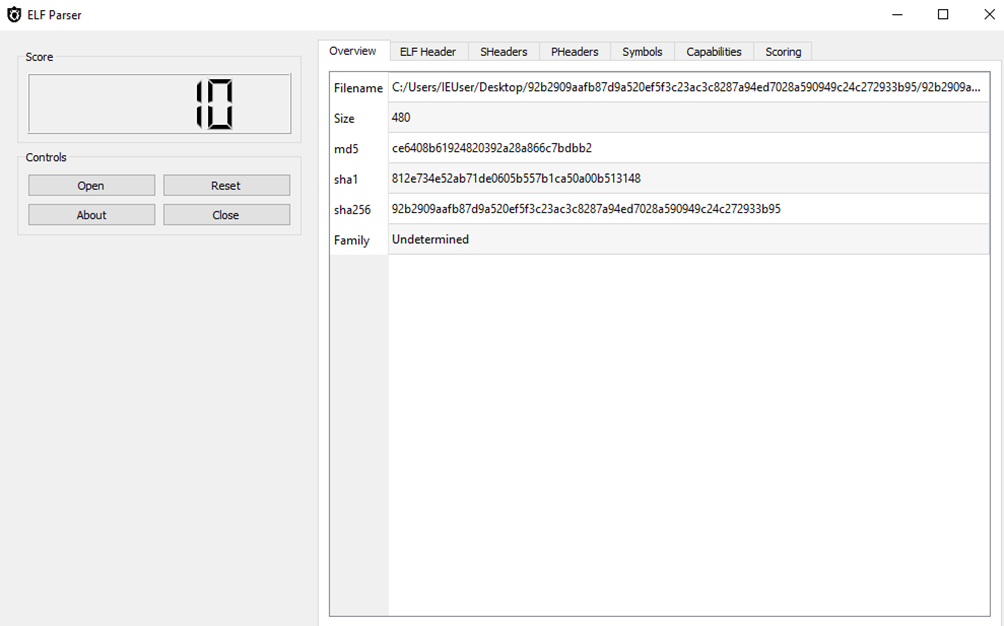

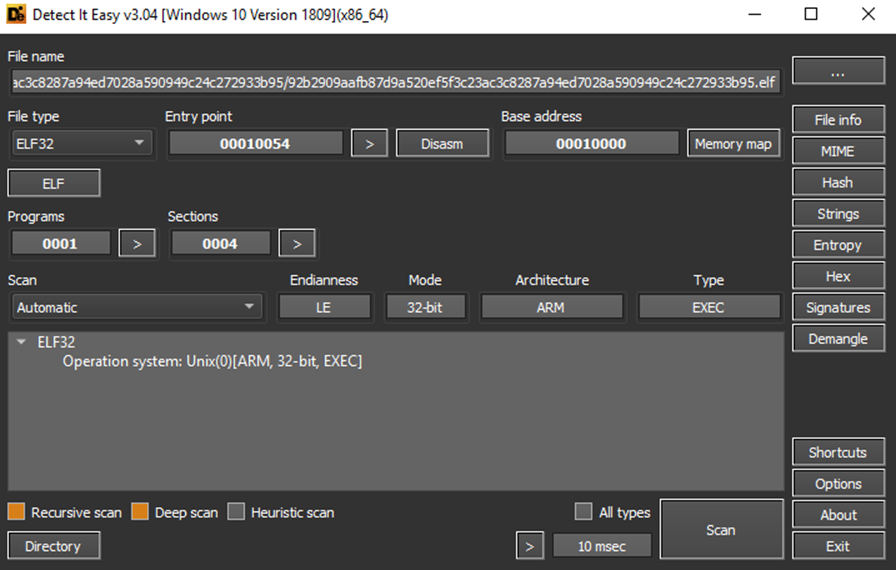

Hajime (Hash: 92b2909aafb87d9a520ef5f3c23ac3c8287a94ed7028a590949c24c272933b95):

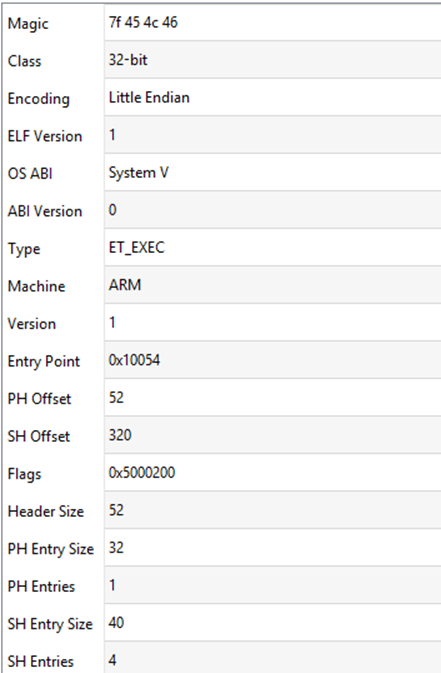

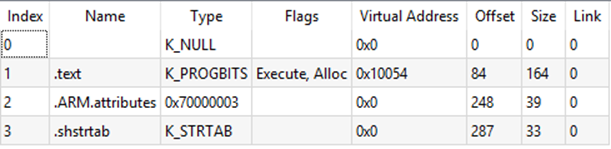

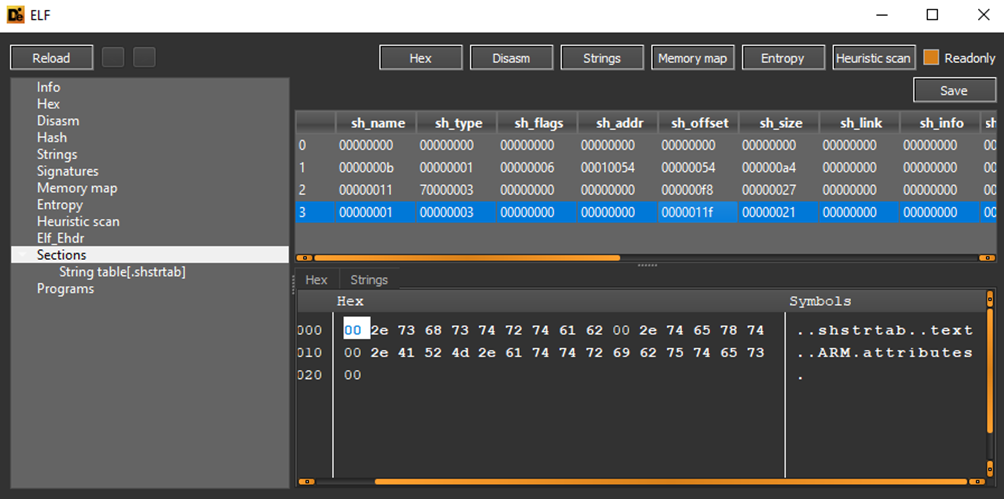

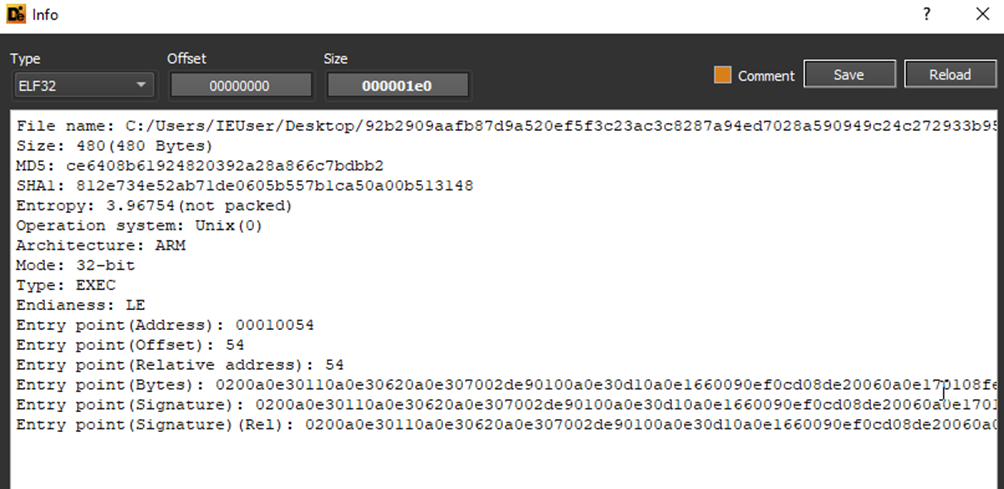

Il threat è un file ELF, sviluppato a 32 Bit:

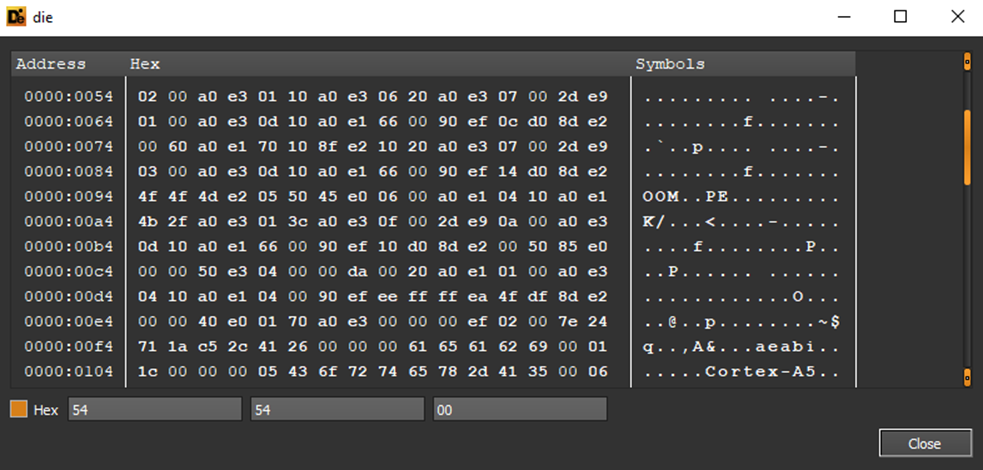

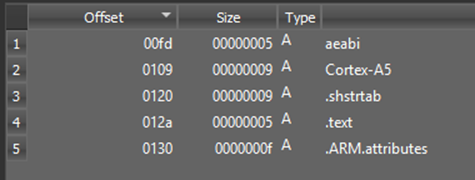

All’interno del codice esadecimale è possibile avere evidenza dell’attributo “Cortex-A5”, il quale fa riferimento al processore ARM di compilazione:

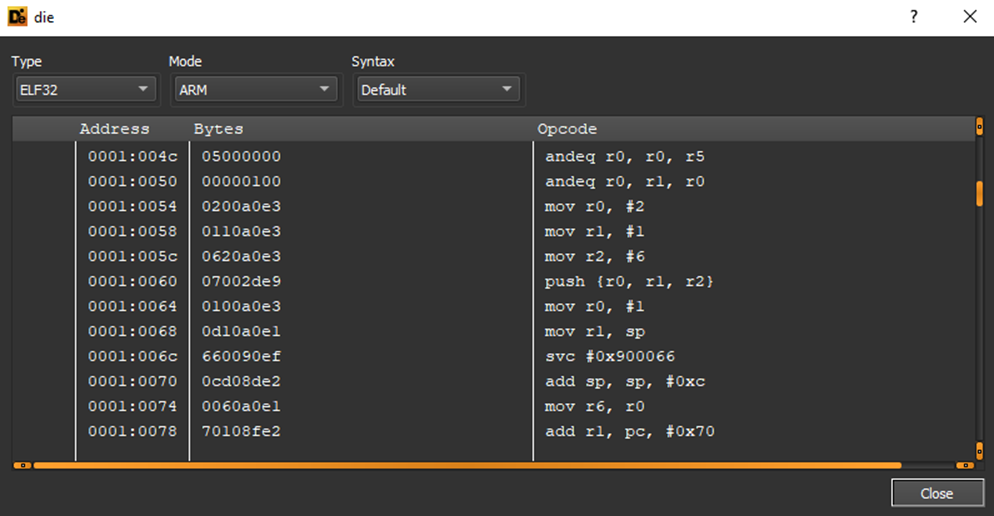

Hajime esegue istruzioni “svc”, utilizzabili per esecuzioni dirette tramite il processore:

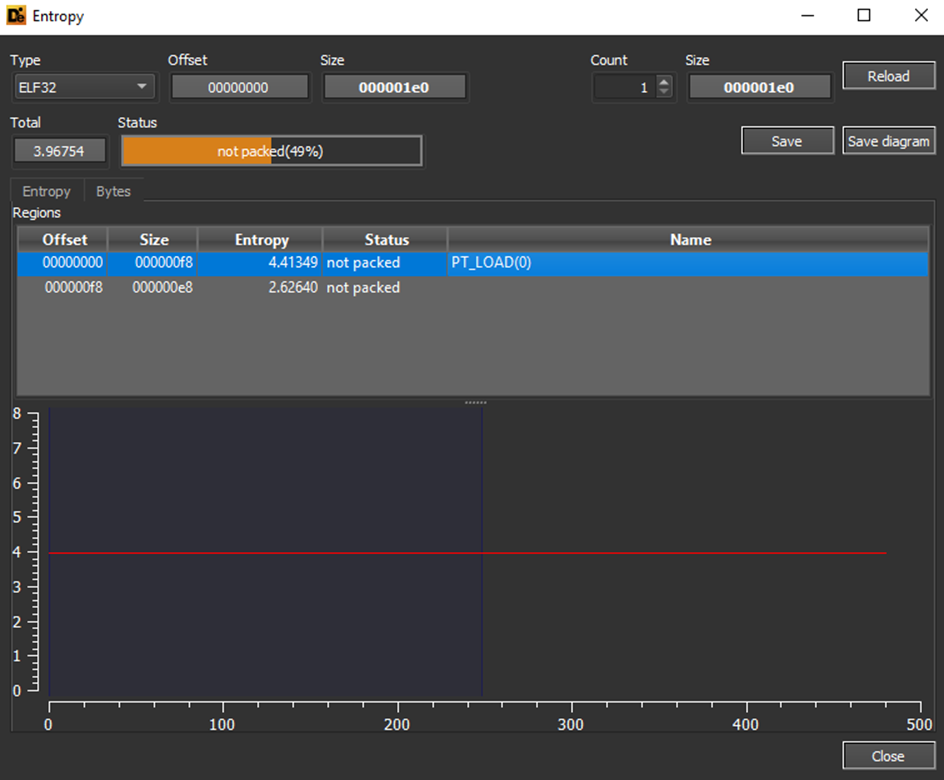

Visionando l’entropia del file ELF è possibile notare che NON vi sono status di packing evidenti:

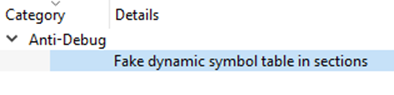

Da un’operazione di security assessment effettuata con ELF Parser si nota una sola caratteristica di anti-debugging, difatti lo score dato dallo strumento è 10: