BitLocker Ransomware – analisi a cura di Fabrizio Rendina, Riccardo Paglia e del Soc As a Service Team Swascan

I comuni Antivirus attualmente riescono ad intercettare quasi tutti i ransomware in circolazione. Ma cosa accade quando il ransomware sfrutta in realtà una feature di Windows? Parliamo di BitLocker, un componente aggiuntivo già installato nei comuni sistemi operativi che, se usato in maniera fraudolenta, potrebbe portare alla perdita della disponibilità dei dati in nostro possesso.

È questo il caso del BitLocker Ransomware, un malware che si sta diffondendo a macchia d’olio in questi giorni in Italia: è un crypto ransomware che a partire dal 2015 (anno in cui era rivolto solo ad utenti anglofoni) si è diffuso in tutto il mondo.

Il suo nome è dovuto alla funzionalità di Windows utilizzata per estorcere denaro: BitLocker (noto software di crittografia incluso con tutte le versioni di Windows Professional ed Enterprise, sia Client che Server) che permette di cifrare intere partizioni senza quindi aggiungere estensioni ai file crittografati.

Nel caso in cui il PC non fosse dotato di una “partizione dati” diversa dalla partizione del Sistema Operativo, il malware è in grado di creare (e cifrare con BitLocker) un file contenente una partizione virtuale (VHD) e di spostare all’interno di tale “partizione virtuale” tutti i documenti dell’utente (in questo caso si parla di “VHD Locker Ransomware”).

BitLocker disattivato, salvi da pericoli?

Nessun problema: l’attaccante ha pensato anche a questa possibilità ed è in grado, con semplici comandi eseguiti automaticamente, di abilitare la funzionalità di BitLocker:

![]()

I comandi possono essere ad esempio inclusi all’interno di uno script Powershell installato al momento dell’infezione della macchina.

Infezione che può avvenire in diverse modalità: generalmente viene sfruttato il rischio umano (phishing, Smishing, tecniche di Social Engineering che convincano l’utente a cliccare su un link malevolo).

Altre volte viene sfruttato il rischio tecnologico: vulnerabilità esposte e mai risolte, firme antivirus non aggiornate, misure di difesa non adeguate, servizi esposti con credenziali di default.

Una volta infettata la macchina, la partizione della vittima contenente dati viene interamente cifrata con una password complessa conosciuta solo dall’attaccante. A quel punto la macchina della vittima viene riavviata e la partizione risulta non più accessibile. Sul desktop della vittima compare un documento Word riportante le istruzioni da seguire per il pagamento del riscatto: la somma richiesta varia dai 150€ ai 100000€, pagabili in bitcoin all’indirizzo indicato nel documento Word.

BitLocker Ransomware: Come procedere in questi casi?

L’unica possibilità di recuperare i dati è quella di riuscire a trovare tracce della password di cifratura utilizzata dall’attaccante o, in alternativa, del codice di ripristino presente nel file .txt generato automaticamente da BitLocker al termine della cifratura della partizione.

In realtà ci sarebbe anche una terza opzione: provare ad indovinare la password con tecniche di Bruteforcing o di Dictionary Attack. Queste tecniche possono essere utilizzate solo (e unicamente) se il metodo di cifratura utilizzato da BitLocker è quello “con Password” (piuttosto che con “certificato” o con l’utilizzo del TPM) e se la password scelta è “semplice” (una parola presente nel dizionario oppure una parola non più lunga di 10 caratteri).

Nel caso del BitLocker Ransomware, il metodo utilizzato è sempre quello “con Password”.

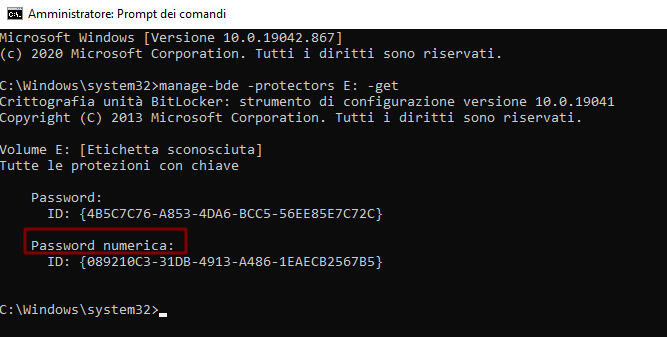

Per rilevare il metodo utilizzato, è necessario dare il comando seguente da una command shell di Windows aperta con diritti amministrativi:

manage-bde -protectors <Unità> -get

“Password Numerica” è il metodo utilizzato per cifrare la partizione. Attenzione: quello mostrato è l’identificativo (ID) della password, e non la password! Lo stesso comando, dato però a partizione sbloccata, mostrerebbe invece in chiaro anche la password utilizzata per la cifratura.

Ma la complessità della password rilevata durante queste infezioni è tale da rendere vano ogni tentativo di bruteforcing, escludendo di fatto l’utilizzo di questa tecnica.

Non rimane altro quindi che trovare la password (o il suo codice di ripristino).

Ma dove cercarla?

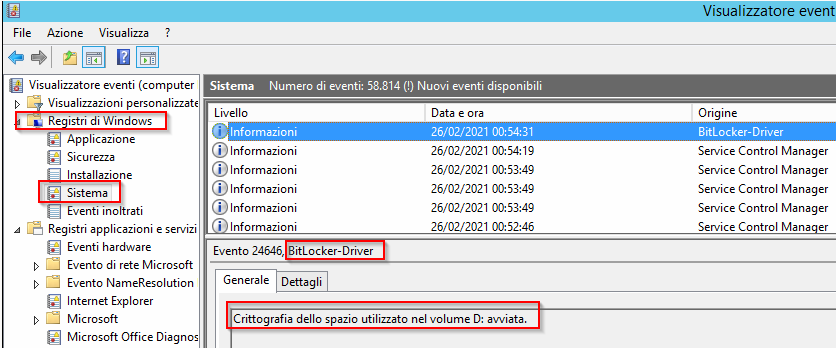

Il primo step è quello di individuare attraverso l’Event Viewer (Registri di Windows -> Sistema) il momento esatto dell’avvenuta cifratura della partizione mediante BitLocker.

Al termine del processo di cifratura BitLocker impone all’utente il salvataggio di una copia della recovery key (composta da 48 cifre): è possibile scegliere se salvarla sull’account Microsoft eventualmente collegato alla sessione utente, su un dispositivo USB esterno, su un file .txt o su una stampa cartacea.

Nel caso in esame, essendo un attacco condotto da Remoto, la scelta è obbligata: salvataggio su un file .txt.

BitLocker Ransomware: Trovare questo file .txt renderebbe quindi nuovamente accessibile la partizione.

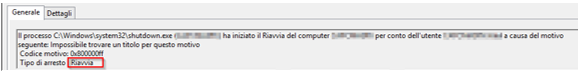

Al termine della cifratura, l’attacco del Ransomware prevede che il pc dell’utente venga automaticamente riavviato: non avendo configurato l’opzione di “Sblocco automatico all’avvio”, la partizione diventa quindi inaccessibile all’utente che non dispone né della password e né del codice di ripristino:

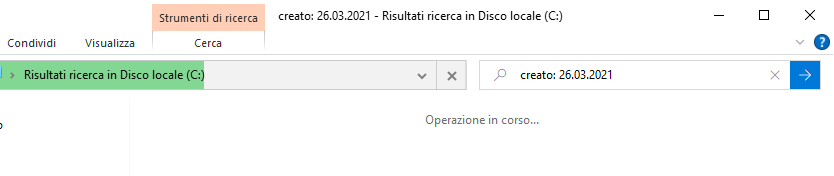

Compreso il momento esatto dell’infezione, è possibile cercare all’interno del Sistema Operativo tutti i files “.txt” creati nel giorno della cifratura della partizione.

A tale scopo è possibile utilizzare lo strumento di ricerca di “Esplora Risorse” specificando la data di creazione di interesse con la keyword “creato: <DATA>”:

Ma c’è la possibilità che l’attaccante abbia cancellato il file .txt con il codice di ripristino.

BitLocker Ransomware: Cosa fare in questo caso?

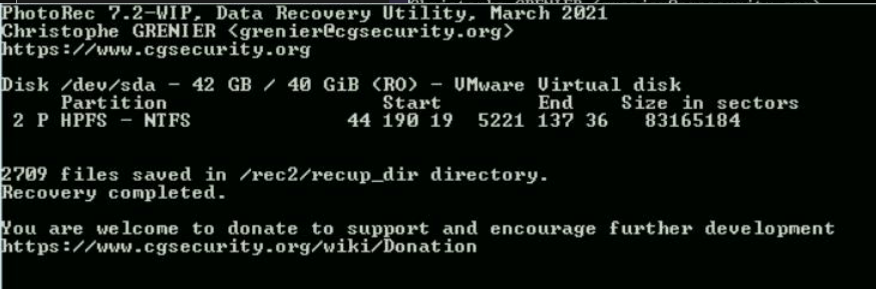

Utilizzare programmi che permettano il recupero dei files cancellati.

Uno dei migliori (free ed OpenSource) è PhotoRec (https://www.cgsecurity.org/wiki/PhotoRec):

È possibile utilizzarlo per cercare qualsiasi estensione di files o specificargli solo quelle di interesse (.txt).

Per cercare all’interno delle migliaia di files testuali recuperati quello che possa fare al caso nostro, è possibile utilizzare il seguente comando:

findstr /s /i “<ID_Password_Numerica>” *.txt

Se siamo fortunati, troveremo quindi il file testuale contenente l’ID della password cercata e il relativo codice di recupero utilizzabile per lo sblocco della partizione.

Ma dalle analisi condotte dal nostro team è emerso come il file testuale con il codice di recupero sia stato salvato, al termine della procedura di cifratura della partizione, proprio all’interno della partizione cifrata, rendendone quindi impossibile il recupero.

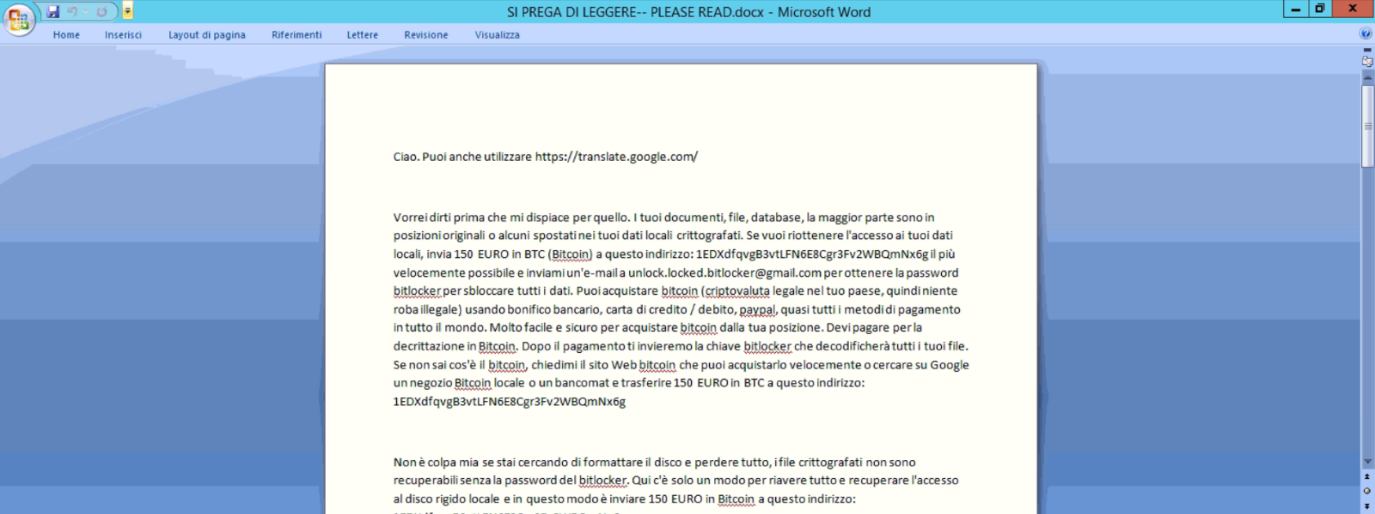

Sul Desktop della vittima di BitLocker Ransomware compare un file “SI PREGA DI LEGGERE – PLEASE READ.docx” con la seguente richiesta di riscatto:

“Ciao. Puoi anche utilizzare https://translate.google.com/

Vorrei dirti prima che mi dispiace per questo. I tuoi documenti, file, database più sono nella posizione originale o alcuni sono stati spostati nei tuoi dati locali crittografati. Se vuoi riottenere l’accesso al tuo disco locale, a tutti i tuoi file, documenti, ecc., Invia 150 EURO in BTC (Bitcoin) a questo indirizzo: 1EDXdfqvgB3vtLFN6E8Cgr3Fv2WBQmNx6g il più velocemente possibile e inviami un’email a [email protected] per ottenere la password BitLocker per sbloccare tutti i dati. Puoi acquistare bitcoin (criptovaluta legale nel tuo paese, quindi niente roba illegale) usando bonifico bancario, carta di credito / debito, PayPal , quasi tutti i metodi di pagamento in tutto il mondo. Molto facile e sicuro per acquistare bitcoin dalla tua posizione. Devi pagare per la decrittazione in Bitcoin. Dopo il pagamento invieremo la chiave BitLocker che decodificherà tutti i tuoi file.

Se non sai cos’è il bitcoin, chiedimi un sito web bitcoin che puoi acquistarlo velocemente o cercare su Google un negozio Bitcoin locale o un bancomat e trasferire 150 EURO BTC a questo indirizzo: 1EDXdfqvgB3vtLFN6E8Cgr3Fv2WBQmNx6g

Non è colpa mia se provi a formattare il disco e perdi tutto, i file crittografati non sono recuperabili senza la password del BitLocker. Qui ci sono solo un modo per recuperare tutto e recuperare l’accesso al tuo disco rigido locale e in questo modo è inviare 150 EURO BTC a questo indirizzo: 1EDXdfqvgB3vtLFN6E8Cgr3Fv2WBQmNx6g

Dopo il pagamento, ti invieremo la password di Bitlocker che decifrerà immediatamente tutti i tuoi file.

Sono solo affari che non cercano di ottenere i tuoi soldi e poi non darti la password di BitLocker. In attesa di una tua risposta al mio indirizzo email ([email protected]) o alla mia seconda email nel caso in cui gmail non funzioni ([email protected]) se vuoi ottenere la password di BitLocker.

Se avete altre domande, non esitate a contattarmi in qualsiasi momento.

Grazie per il tuo tempo!”

All’interno della richiesta di riscatto mostrata sono presenti i seguenti due indirizzi email:

Ed il seguente indirizzo bitcoin sul quale mandare il riscatto:

- 1EDXdfqvgB3vtLFN6E8Cgr3Fv2WBQmNx6g

Molto spesso l’obiettivo dell’attaccante è avere quante più vittime possibili: lo stesso malware viene quindi inviato a tutti gli utenti, in maniera indiscriminata. Questo ha un piccolo vantaggio: la password utilizzata per la cifratura è la stessa e può essere ri-utilizzata per sbloccare partizioni infettate da utenti diversi!

Effettuando scrupolose attività di Threat Intelligence sugli IoC suindicati, il SOC as a Service di Swascan è stato in grado di trovare la password di cifratura associata alla campagna di BitLocker Ransomware ATTUALMENTE IN CORSO:

La password è la seguente:

123Φxî◙╧▬╫¶╘≥N^&_%0135å>ô0á÷º•y#$%13#%$$φ1ùφ«]¯Σ√IÆD╡▀^@@╞1φ«.$ú¡Z↔╝↓ë@«4╓|I2æ

Altre password trovate (ed utilizzate in passato dagli stessi attaccanti per cifrare le partizioni) sono:

122Φxî◙╧▬╫¶╘≥N^&_%#$%#%$$φ”♫╡▀CUS01åå▌Qqe¥>╞ì<$^@@╞♪*.$ú¡Z↔╝↓ë2ßφ1ór¥·2¼88849

123Φxî◙╧▬╫¶╘≥N^&_%0135å>ô0á÷º•y#$%13#%$$φ1ùφ«]¯Σ√IÆD╡▀^@@╞1φ«.$ú¡Z↔╝↓ë2ßφ1ór¥!@#$@@@

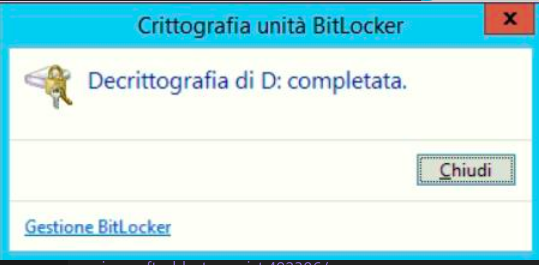

Nel caso analizzato dal nostro Team, l’inserimento della password evidenziata ha permesso lo sblocco e la corretta decrittazione della partizione, permettendo all’utente di riprendere possesso dei propri dati.

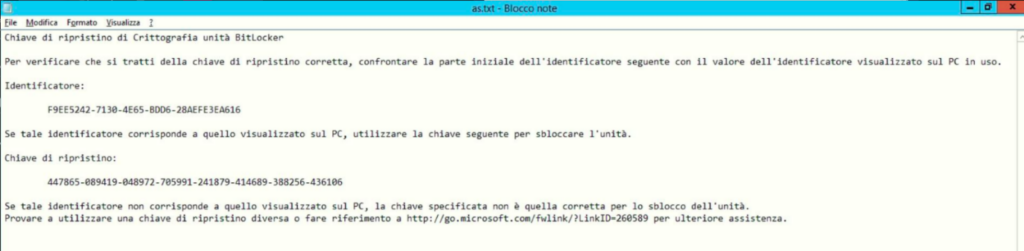

All’interno della partizione decriptata è stato rilevato un file “as.txt” contenente i dati della chiave di ripristino:

Salvando tale chiave all’interno delle partizione cifrata, l’attaccante l’ha dunque resa irrintracciabile vanificando qualsiasi azione di analisi forense effettuabile sulla partizione “in chiaro”.

Se anche voi siete stati vittima di questo Bitlocker Ransomware e vi siete trovati una partizione cifrata e avete necessità di effettuare il Data Recovery

- provate ad inserire una delle tre password su mostrate: con un po’ di fortuna, potreste aver trovato la chiave per riprendere possesso dei vostri dati

- Oppure contattate il Cyber Incident Response di Swascan : https://www.swascan.com/incident-response/

IoC:

- [email protected]

- [email protected]

- 1EDXdfqvgB3vtLFN6E8Cgr3Fv2WBQmNx6g

- as.txt

Questo articolo ha lo scopo di aiutare i responsabili della sicurezza ed i team CERT, incluso il personale dei vari Security Operation Center (SOC). I professionisti della sicurezza possono utilizzare questa analisi di Intelligence per comprendere meglio il comportamento di BitLocker Ransomware e per capire quali siano gli indicatori di compromissione (IoC) disponibili. L’articolo fornito può anche aiutare a informare le analisi di intelligence in corso, le indagini forensi, in particolare per la scoperta di host compromessi, il controllo dei danni e la minimizzazione del rischio.