SQL injection

L’SQL injection (comunemente chiamata SQLi) è una delle tecniche più usate dagli hacker. In sostanza, l’hacker piazza del codice nell’SQL statement con l’aiuto dell’input della pagina web. L’SQLi è diventata una delle metodologie più ricorrenti per l’attacco dei sistemi con l’intento di rubare informazioni. Dato che questa metodologia di attacco permette all’hacker di compromettere i data layer ed evitare i firewall ed altri sistemi di detenzione delle intrusioni, colui che attacca può prendere il controllo del database o di altri sistemi che coinvolgano clienti ed utenti.

Questa tecnica di iniezione del codice può aiutare gli hacker stessi, come accennato in precedenza, ad evitare i passaggi di autenticazione e di conseguenza ottenere, modificare, distruggere le informazioni contenute in un database SQL-based. Ci sono diverse tipologie di SQL injection, tra queste:

- In-band

- Intereferential

- Out-of-band

[bottone-post]

SQL injection: come funziona?

Quando un sito internet chiede all’utente di inserire degli input come l’username od un identificativo, gli hacker forniscono un input SQL invece di un username valido. Questo SQL statement inconsapevolmente gira nel database del sito. In questa maniera, l’hacker sarà capace di ottenere informazioni sensibili e personali.

SQLi: prevenzione

Ci sono meccanismi di difesa primari e secondari volti ad implementare la sicurezza informatica che possono essere adottati in modo da prevenire l’SQL injection. L’OWASP (Open Web Application Security Project) avanza diverse proposte, tra cui:

- l’uso di istruzioni preparate (con query parametrizzate);

- l’uso di procedure archiviate nei meccanismi primari di difesa;

- il rinforzo del privilegio minimo;

- per rinforzare l’intero sistema, viene consigliato di implementare la validazione degli input.

Dal momento che il primo passo per scrivere una query del database implica l’utilizzo di istruzioni preparate, questo meccanismo di prevenzione risulta facile da applicare e da comprendere. Le query vengono scritte in modo da rendere impossibile per l’hacker cambiare il suo intento, anche con l’aiuto di comandi SQL. Ci sono diverse procedure sicure per la scrittura delle query che ogni sviluppatore applica sin dal principio.

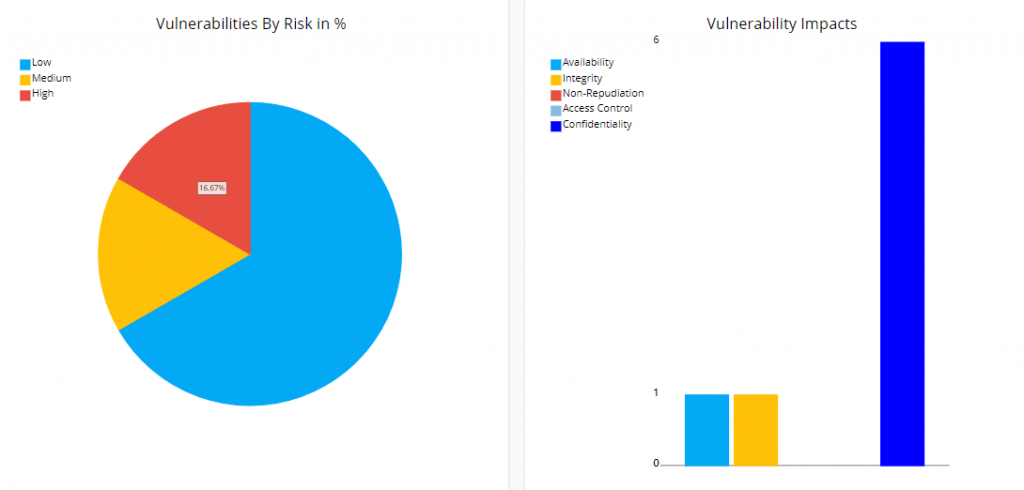

Con lo scopo di garantire la protezione migliore, Swascan ha sviluppato un tool di Vulnerability Assessment unico che permette di avere una panoramica della situazione in essere oltre che una dettagliata descrizione dei provvedimenti da attuare.

Il tool Swascan per la Vunerability Assessment individua tutte le vulnerabilità (SQLi inclusa) di siti internet e web application. Cliccando sul pulsante sottostante, potrai accedere ad un free trial dei nostri servizi:

[bottone-post]

Swascan Co-Founder: Raoul Chiesa

Uno dei co-founder di Swascan è Raoul Chiesa, una delle figure più importanti nel panorama cybersecurity mondiale. Raoul può vantare un’approfondita conoscenza in materia di SQL injection:

“Ho portato il penetration testing in Italia e spiegato l’SQL Injection a Kevin (Mitnick) nel 2000. Con un gruppo di amici abbiamo iniziato a fare R&D sull’hacking di un satellite, abbiamo discusso di Security by Design nel 2010 e di Cyber Threat Intelligence nel 2012… Insomma, dei geni!”

L’obiettivo di Raoul come co-founder di Swascan era proprio questo, fare in modo che tipologie d’attacco come l’SQL injection vengano affrontate preventivamente ed in maniera corretta.

Swascan

In modo da garantire al tuo business lo strumento più idoneo, Swascan ha sviluppato una speciale piattaforma di CyberSecurity. In Cloud, SaaS e Pay for Use. Puoi consultare immediatamente la nostra brochure: Piattaforma di CyberSecurity e dare un’occhiata più approfondita ai nostri servizi. I nostri quattro servizi coprono ogni bisogno in termini di gestione del rischio e valutazione periodica. In poche parole, se hai bisogno di capire in quali aree concentrare le risorse aziendali gli strumenti ideali sono il Vulnerability Assessment , Network Scan, Code Review e il GDPR Self-Assessment ( infografica GDPR ): la nostra piattaforma è al 100% GDPR compliant e permette di valutare il livello di Compliance della propria azienda.