Cross site scripting

Il Cross Site Scripting o XSS è una particolare forma di “injection attack”. In termini pratici, gli attaccanti inseriscono script dannosi all’interno di un sito internet. Gli attaccanti, di norma, usano applicazioni web per trasmettere codici dannosi – di solito browser side script – ad un differente end user. In risposta, le applicazioni web in un sistema generano un output senza validarlo o codificarlo.

Come detto nei precedenti articoli, anche l’SQLi o SQL Injection e il Path Traversal sono metodi molto noti per attaccare un sito web. Come è risaputo, le “SQLi features” coprono le prime posizioni nella top 10 delle vulnerabilità OWASP. In una SQL Injection i dati dannosi sono inviati come parte di una query od un comando per ingannare i website interpreter e far eseguire e diffondere i dati all’attaccante. La Path Traversal (altrimenti detta Directory Traversal) attacca i file / directory immagazzinati fuori dalla web root folder. Con un attacco del genere, l’hacker può accedere a questi file o cartelle compresi file critici di sistema o il codice sorgente.

[bottone-post]

Cross site scripting: come funziona?

In un attacco XSS, gli hacker non attaccano direttamente la vittima ma sfruttano le vulnerabilità in un sito internet o web application che l’utente visita. Uno script dannoso non sarà oggetto di sospetti da parte del browser della vittima e verrà eseguito. Dopo di che, questo script dannoso può ottenere i session token, i cookies o informazioni sensibili cui si è acceduto attraverso il browser. Questi script dannosi possono perfino riscrivere il contenuto di una pagina HTML.

Questi sono tre tipologie comuni di XSS:

- Tipo I o Persistenti o Stored XSS;

- Tipo II or Non Persistenti o Riflesse;

- XSS di tipo DOM o di Tipo 0.

Questi tipi di Cross Site Scripting possono sovrapporsi. Per questo alcuni preferiscono classificare le XSS come Server XSS e Client XSS.

- Nelle Server XSS i dati forniti dall’utente che non sono fidati vengono integrati nella HTML response che è stata creata dal server e la vulnerabilità giace nel codice lato server.

- Nelle Client XSS i dati dannosi vengono manipolati in modo che possano aggiornare il DOM con delle JavaScript call che non sono sicure.

Cross site scripting: prevenzione

E’ possibile proteggere al meglio il proprio business da questa tipologia di vulnerabilità. Risulta fondamentale scansionare in profondità i propri sistemi usando uno strumento affidabile. Deve poter identificare le vulnerabilità sfruttabili da terze parti intenzionate a creare danno.

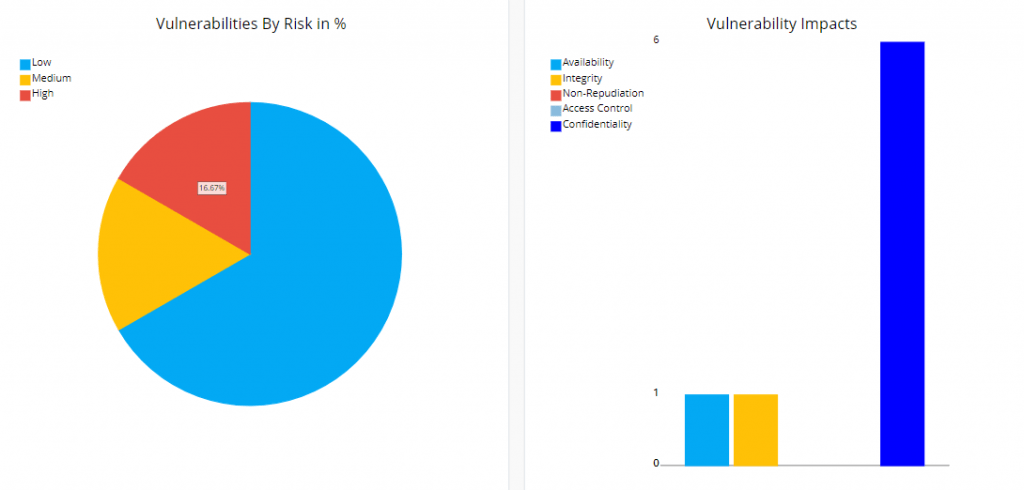

Con lo scopo di garantire la protezione migliore, Swascan ha sviluppato un tool di Vulnerability Assessment unico. Permette di avere una panoramica della situazione in essere oltre che una dettagliata descrizione dei provvedimenti da attuare.

Il tool Swascan per la Vunerability Assessment individua tutte le vulnerabilità (Cross Site Scripting incluso) di siti internet e web application. Cliccando sul pulsante sottostante, potrai accedere ad un free trial dei nostri servizi:

[bottone-post]

Swascan

In modo da garantire al tuo business lo strumento più idoneo, Swascan ha sviluppato una speciale piattaforma di CyberSecurity. In Cloud, SaaS e Pay for Use. Puoi consultare immediatamente la nostra brochure: Piattaforma di CyberSecurity e dare un’occhiata più approfondita ai nostri servizi. I nostri quattro servizi coprono ogni bisogno in termini di gestione del rischio e valutazione periodica. In poche parole, se hai bisogno di capire in quali aree concentrare le risorse aziendali gli strumenti ideali sono il Vulnerability Assessment , Network Scan, Code Review e il GDPR Self-Assessment ( infografica GDPR ): la nostra piattaforma è al 100% GDPR compliant e permette di valutare il livello di Compliance della propria azienda.