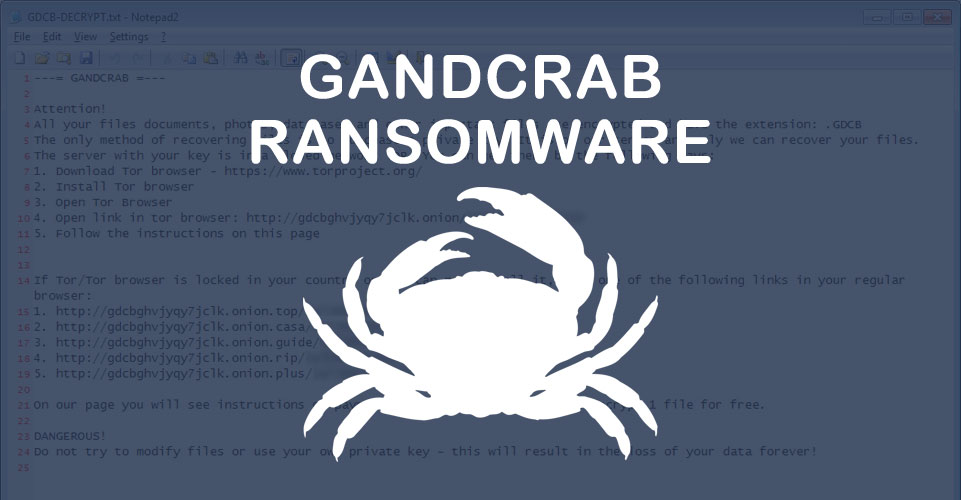

GandCrab: Variante Ransomware

GandCrab v2.1 è la nuova variante di ransomware. E’ un malware di origine russa, che si sta diffondendo principalmente nei paesi scandinavi e quelli anglofoni.

[bottone-post]

GANDCRAB: Crittografia dei dati

GANDCRAB v2.1 è un virus ransomware distribuito mediante il toolkit RigEK.

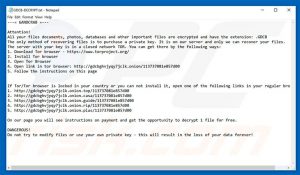

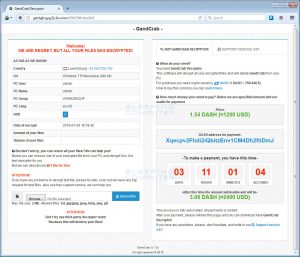

Il malware crittografa i file memorizzati nel computer aggiungendo l’estensione . GDCB al nome del file e automaticamente inserisce in ogni cartella del pc il file di testo GDCB-DECRYPT.txt .

Questo file ha lo scopo di “informare” la vittima che per decriptare i dati è necessario accedere ad un link e seguire le istruzioni.

La vittima è informata che per il ripristino dei propri dati è necessaria una chiava che verrà rilasciata dopo aver pagato il “riscatto” di circa 1.500 Bitcoin o Dash (criptovaluta)

GandCrab: Modalità Diffusione

GandCrab v2.1 viene diffusa attraverso le email con allegati di tipo file Javascript che vengono mascherati da documenti PDF con .7s come estensione.

Sono facilmente riconoscibili perche il nome del file usa ha il seguente modello di naming:

DOC NUMERI CASUALI -PDF.7s

Le email generalmente fanno riferimento a documentazione e/o ricevute di pagamento e/o ordini,..

Decomprimendo l’allegato, il javascript genera un eseguibile nella cartella “%AppData%”

GandCrab usa l’algoritmo di cifratura RSA.

I file che vengono cifrati da questa nuova versione ransomware sono:

.PNG, .PSD, .PSPIMAGE, .TGA, .THM, .TIF, .TIFF, .YUV, .AI, .EPS, .PS, .SVG, .INDD, .PCT, .PDF,.XLR, .XLS, .XLSX, .ACCDB, .DB, .DBF, .MDB, .PDB, .SQL, .APK, .APP, .BAT, .CGI, .COM, .EXE, .GADGET, .JAR, .PIF, .WSF, .DEM, .GAM, .NES, .ROM, .SAVCADFiles, .DWG, .DXFGISFiles, .GPX, .KML, .KMZ, .ASP, .ASPX, .CER, .CFM, .CSR, .CSS, .HTM, .HTML, .JS, .JSP, .PHP, .RSS, .XHTML.DOC, .DOCX, .LOG, .MSG, .ODT, .PAGES, .RTF, .TEX, .TXT, .WPD, .WPS, .CSV, .DAT, .GED, .KEY, .KEYCHAIN, .PPS, .PPT, .PPTX, .INI, .PRFEncodedFiles, .HQX, .MIM, .UUE, .7Z, .CBR, .DEB, .GZ, .PKG, .RAR, .RPM, .SITX, .TAR.GZ, .ZIP, .ZIPX, .BIN, .CUE, .DMG, .ISO, .MDF, .TOAST, .VCDSDF, .TAR, .TAX2014, .TAX2015, .VCF, .XMLAudioFiles, .AIF, .IFF, .M3U, .M4A, .MID, .MP3, .MPA, .WAV, .WMAVideoFiles, .3G2, .3GP, .ASF, .AVI, .FLV, .M4V, .MOV, .MP4, .MPG, .RM, SRT, .SWF, .VOB, .WMV3D, .3DM, .3DS, .MAX, .OBJR.BMP, .DDS, .GIF, .JPG, .CRX, .PLUGIN, .FNT, .FON, .OTF, .TTF, .CAB, .CPL, .CUR, .DESKTHEMEPACK, .DLL, .DMP, .DRV, .ICNS, .ICO, .LNK, .SYS, .CFG

Difendersi da GrandCrab Ransomware

- Prevedere sempre un backup

- Predisporre Piano di ripristino

- Aggiornare costantemente il proprio sistema antivirus

- Effettuare periodicamente Vulnerability Assessment dei propri asset informatici

- Effettuare periodicamente Network Scan della propria rete

- Mantenere sempre aggiornato il proprio sistema operativo

- Mantenere sempre aggiornato il software applicativo

- Scansione periodicamente con uno o più antivirus il software scaricato

- Disabilitare l’utilizzo di macro nei documenti di Office

- Utilizzare delle “whitelist” configurando opportunamente le cosiddette Software Restriction Policies

Evoluzioni GrandCrab

Si prevedono nelle prossime settimane evoluzioni della versione GrandCrab v2.1.